Liste de contrôle pour un réseau industriel sécurisé

Des produits numériques sécurisés sont indispensables pour concevoir des produits OT et des systèmes industriels sécurisés. Les équipements réseau sont l’un des composants essentiels des produits numériques OT. En tant qu’expert dans le domaine des réseaux industriels, Moxa a élaboré une liste de contrôle pour aider les utilisateurs à choisir les équipements réseau appropriés, à mettre en place une protection multicouche et à gérer efficacement les équipements réseau. Cela permet de sélectionner les meilleures solutions pour créer un réseau industriel sécurisé pour les systèmes et produits OT.

« Des appareils sécurisés constituent la base d’un réseau industriel sécurisé. C’est pourquoi il est préférable d’opter pour des produits dotés d’une authentification forte pour la vérification d’identité et le contrôle d’accès, qui désactivent en outre les paramètres par défaut non sécurisés et les services inutilisés. Vérifiez également que le pack comprend un manuel sur la sécurisation des appareils réseau », explique Karel Mus de Technolec. « Afin d’accroître la confidentialité et de réduire le risque de modifications non autorisées, les données de configuration doivent être cryptées. Vérifiez également les systèmes autorisés avant qu’ils n’accèdent au réseau et puissent communiquer avec d’autres appareils. Mon conseil : recherchez un fournisseur qui met en œuvre un cycle de développement sécurisé et conçoit ses appareils réseau conformément aux normes industrielles de cybersécurité telles que la norme CEI 62443-4-2. »

Protection et gestion efficace du réseau

Un autre aspect important est la sécurité de l’infrastructure réseau. Pensez, par exemple, à la mise en place de sous-réseaux pour isoler les problèmes potentiels et éviter ainsi de perturber l’ensemble du réseau, au contrôle des connexions externes pour protéger les données OT sensibles ou au filtrage du trafic non autorisé et au blocage des accès non autorisés. Ce ne sont là que quelques exemples, mais en fin de compte, une protection multicouche est la meilleure solution.

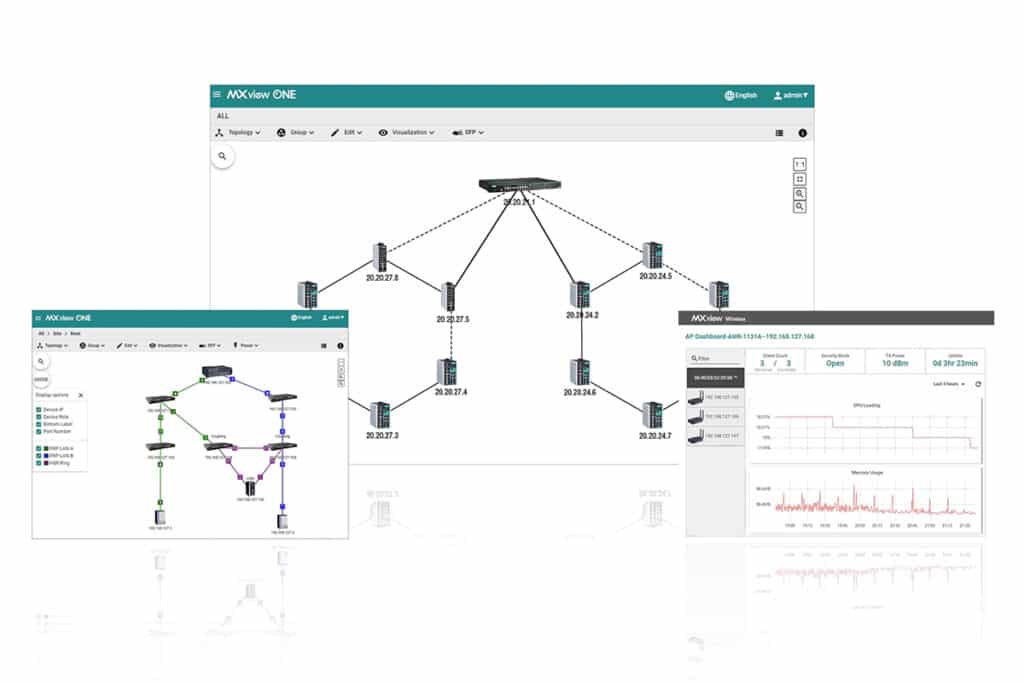

« Accordez également toute l’attention nécessaire à la gestion de ce réseau. Veillez, par exemple, à ce que tous les appareils soient configurés selon le niveau de sécurité requis et informez les utilisateurs s’il existe des systèmes dont la configuration n’est pas sécurisée. Il est en outre important de contrôler régulièrement ce réseau à la recherche d’appareils inconnus et d’effectuer périodiquement des évaluations de sécurité de tous les appareils connectés afin de préserver l’intégrité totale du réseau. Enregistrez également les événements critiques, tels que les redémarrages, les connexions ou les modifications de configuration, ainsi que les événements de sécurité. Comparez les configurations réseau avant et après les incidents afin d’en déterminer la cause et assurez-vous de disposer d’une sauvegarde authentique des paramètres de configuration pour une récupération rapide après les incidents de sécurité. Et ce n’est pas tout », poursuit Karel Mus. « Il est clair que la gestion quotidienne de la sécurité du réseau et la prévention des menaces constituent une tâche colossale. Utilisez donc un outil de gestion de réseau pour planifier, mettre en œuvre, surveiller et maintenir la sécurité du réseau. »

Minimiser les risques de cyberattaques

Moxa propose des équipements sécurisés et accorde une attention constante à la sécurité de l’infrastructure réseau. Le PSIRT permet de réagir rapidement en cas de nouvelle notification de vulnérabilité de l’un des appareils du fabricant. Grâce à un contrôle strict de la version logicielle et à des analyses de sécurité régulières du micrologiciel, ils minimisent également les risques de cyberattaques. De plus, les produits sont également équipés de fonctions de sécurité permettant notamment de valider l’intégrité et l’authenticité du micrologiciel et des processus de démarrage (Secure Boot), de vérifier l’identification des utilisateurs lors de la connexion en fonction de différents privilèges ou de contrôler quels appareils ont accès au réseau et peuvent communiquer avec d’autres systèmes.

« Mettez également en place une protection multicouche. Utilisez des pare-feux pour accéder au réseau afin de bloquer les cyberattaques, ainsi que des VLAN et des sous-réseaux afin de garantir la fiabilité des communications. Enfin, protégez les équipements plus anciens contre les actions malveillantes à l’aide d’un IPS industriel », conclut Karel Mus. « Pour terminer, il est important d’avoir en permanence une vision claire de l’état du réseau. Il existe, par exemple, des outils permettant de surveiller la sécurité du réseau via un tableau de bord, de contrôler le flux de données entre les appareils du réseau, de gérer de manière centralisée les comptes et les mots de passe de plusieurs appareils, de détecter les produits qui n’apparaissent pas dans la topologie actuelle, de visualiser le niveau de sécurité des appareils et de fournir simultanément des suggestions pour des paramètres sécurisés ou de gérer les équipements du réseau avec des sauvegardes et des correctifs de micrologiciel. Moxa aide ainsi les utilisateurs à mettre en place des réseaux industriels sécurisés. »

Heeft u vragen over dit artikel, project of product?

Si tel est le cas, veuillez contacterTechnolec.

Prendre contact

Prendre contact